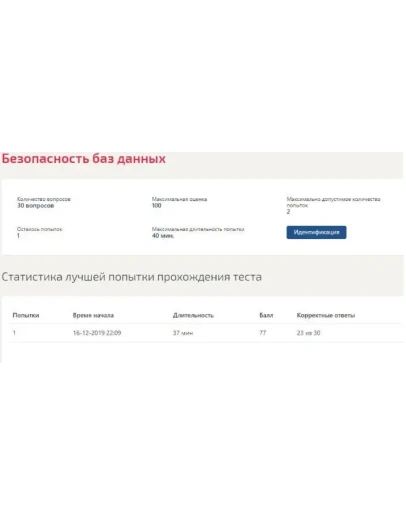

Безопасность баз данных ответы на тесты Синергия

30 вопросов - оценка хорошо

Информационная безопасность, по законодательству РФ, - это ...

маркетинг

методологический подход к обеспечению безопасности

свод норм, соблюдение которых призвано защитить компьютеры и сеть от несанкционированного доступа

состояние защищенности национальных интересов РФ в информационной сфере, определяющихся совокупностью сбалансированных интересов личности, общества и государства

состояние защищенности информационной среды общества, обеспечивающее ее формирование, использование и развитие в интересах граждан, организаций, государства

Неверно, что видом работ с базами данных является ...

отбор данных

заполнение базы данных

создание баз данных

сортировка данных

создание формы данных

поиск данных

Расположите в порядке возрастания эффективности технологии подбора паролей

Тип ответа: Сортировка

1 тотальный перебор, оптимизированный с помощью словарей

2 подбор пароля с использованием знаний о пользователе

3 тотальный перебор, оптимизированный по статистике встречаемости символов

4 тотальный перебор

Для затруднения подбора пароля к похищенному ключевому носителю используется метод ...

совместного использования ключевого носителя

комплексной идентификации

дублирования ключевого носителя

К внешним угрозам информационной безопасности баз данных относятся ...

искажения в каналах передачи информации, поступающей от внешних источников, циркулирующих в системе и передаваемой потребителям, а также недопустимые значения и изменения характеристик потоков информации из внешней среды и внутри системы

ошибки при определении условий и параметров функционирования внешней среды., в которой предстоит использовать информационную систему и, в частности, программно-аппаратные средства защиты данных

системные ошибки при постановке целей и задач проектирования автоматизированных информационных систем и их компонент, допущенные при формулировке требований к функциям и характеристикам средств обеспечения безопасности системы

При проектировании информационной базы в первую очередь необходимо определить ...

ключевые поля

последовательность операций обработки и управления

структуру данных и их отношения

способ интерпретации отчетов

Компьютерное моделирование - это ...

процесс построения модели компьютерными средствами

построение модели на экране компьютера

процесс исследования объекта с помощью его компьютерной модели

решение конкретной задачи с помощью компьютера

База данных - это ...

набор данных, собранных на одной дискете

данные, предназначенные для работы программы

совокупность взаимосвязанных данных, организованных по определенным правилам, предусматривающим общие принципы описания, хранения и обработки данных

данные, пересылаемые по коммуникационным сетям

Безопасность данных в информационной базе обеспечивается ...

блокировкой записей

идентификацией абонентов

периодичностью обновления информации

шифрованием информации

Основное содержание процедуры идентификации состоит в ... идентификационного признака

назначении

предъявлении

предъявлении и проверке

Право доступа к информации - это ...

лицо или процесс, осуществляющие несанкционированного доступа к информации

нарушение установленных правил разграничения доступа

совокупность правил., регламентирующих порядок и условия доступа субъекта к информации и ее носителям

возможность доступа к информации, не нарушающая установленные правила разграничения доступа

совокупность правил доступа к информации, установленных правовыми документами или собственником либо владельцем информации

При реализации оборонительной стратегии обеспечения информационной безопасности в первую очередь учитываются ... угрозы

все потенциальные

все идентифицированные

наиболее опасные

Характеристики, входящие в состав многомерного вектора модели информационной безопасности, должны быть ...

независимы

попарно зависимы

взаимозависимы

30 вопросов - оценка хорошо

Информационная безопасность, по законодательству РФ, - это ...

маркетинг

методологический подход к обеспечению безопасности

свод норм, соблюдение которых призвано защитить компьютеры и сеть от несанкционированного доступа

состояние защищенности национальных интересов РФ в информационной сфере, определяющихся совокупностью сбалансированных интересов личности, общества и государства

состояние защищенности информационной среды общества, обеспечивающее ее формирование, использование и развитие в интересах граждан, организаций, государства

Неверно, что видом работ с базами данных является ...

отбор данных

заполнение базы данных

создание баз данных

сортировка данных

создание формы данных

поиск данных

Расположите в порядке возрастания эффективности технологии подбора паролей

Тип ответа: Сортировка

1 тотальный перебор, оптимизированный с помощью словарей

2 подбор пароля с использованием знаний о пользователе

3 тотальный перебор, оптимизированный по статистике встречаемости символов

4 тотальный перебор

Для затруднения подбора пароля к похищенному ключевому носителю используется метод ...

совместного использования ключевого носителя

комплексной идентификации

дублирования ключевого носителя

К внешним угрозам информационной безопасности баз данных относятся ...

искажения в каналах передачи информации, поступающей от внешних источников, циркулирующих в системе и передаваемой потребителям, а также недопустимые значения и изменения характеристик потоков информации из внешней среды и внутри системы

ошибки при определении условий и параметров функционирования внешней среды., в которой предстоит использовать информационную систему и, в частности, программно-аппаратные средства защиты данных

системные ошибки при постановке целей и задач проектирования автоматизированных информационных систем и их компонент, допущенные при формулировке требований к функциям и характеристикам средств обеспечения безопасности системы

При проектировании информационной базы в первую очередь необходимо определить ...

ключевые поля

последовательность операций обработки и управления

структуру данных и их отношения

способ интерпретации отчетов

Компьютерное моделирование - это ...

процесс построения модели компьютерными средствами

построение модели на экране компьютера

процесс исследования объекта с помощью его компьютерной модели

решение конкретной задачи с помощью компьютера

База данных - это ...

набор данных, собранных на одной дискете

данные, предназначенные для работы программы

совокупность взаимосвязанных данных, организованных по определенным правилам, предусматривающим общие принципы описания, хранения и обработки данных

данные, пересылаемые по коммуникационным сетям

Безопасность данных в информационной базе обеспечивается ...

блокировкой записей

идентификацией абонентов

периодичностью обновления информации

шифрованием информации

Основное содержание процедуры идентификации состоит в ... идентификационного признака

назначении

предъявлении

предъявлении и проверке

Право доступа к информации - это ...

лицо или процесс, осуществляющие несанкционированного доступа к информации

нарушение установленных правил разграничения доступа

совокупность правил., регламентирующих порядок и условия доступа субъекта к информации и ее носителям

возможность доступа к информации, не нарушающая установленные правила разграничения доступа

совокупность правил доступа к информации, установленных правовыми документами или собственником либо владельцем информации

При реализации оборонительной стратегии обеспечения информационной безопасности в первую очередь учитываются ... угрозы

все потенциальные

все идентифицированные

наиболее опасные

Характеристики, входящие в состав многомерного вектора модели информационной безопасности, должны быть ...

независимы

попарно зависимы

взаимозависимы